Материалы по тегу: информационная безопасность

|

04.02.2025 [13:52], Сергей Карасёв

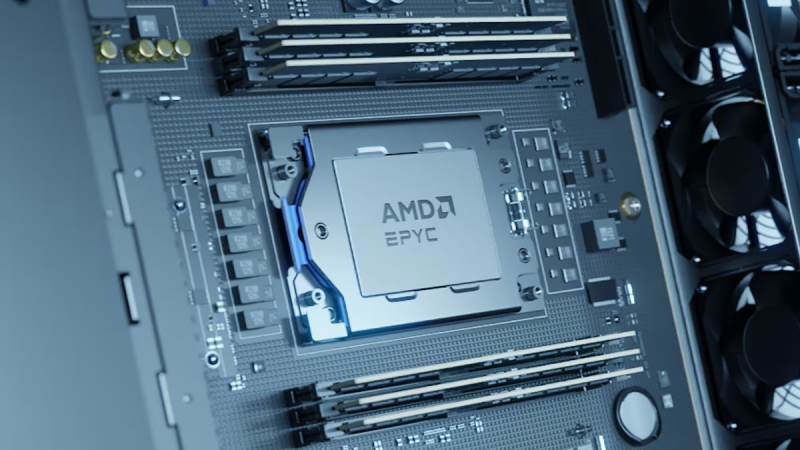

Уязвимость в процессорах AMD позволяет загрузить модифицированный микрокодСпециалисты Google Security Team сообщили об обнаружении опасной уязвимости в проверке подписи микрокода для процессоров AMD на архитектуре от Zen1 до Zen4. Уязвимость даёт возможность загрузить модифицированный микрокод, позволяющий скомпрометировать технологию виртуализации с шифрованием SEV (Secure Encrypted Virtualization) и SEV-SNP (Secure Nested Paging), а также вмешаться в работу Dynamic Root of Trust for Measurement (DRTM). Успешная эксплуатация «дыры» может привести к потере защиты конфиденциальности. Проблема заключается в том, что процессоры используют небезопасную хеш-функцию при проверке подписи обновлений микрокода. Брешь позволяет злоумышленнику с привилегиями локального администратора загрузить вредоносный микрокод CPU. Исследователи подготовили пример атаки на AMD EPYC 7B13 (Milan) и Ryzen 9 7940HS (Phoenix), в результате которой функция RDRAND вместо возврата случайного числа всегда возвращает 4. AMD подготовила патчи для защиты функций SEV в EPYC 7001 (Naples), EPYC 7002 (Rome), EPYC 7003 (Milan и Milan-X), а также EPYC 9004 (Genoa, Genoa-X и Bergamo/Siena) и Embedded-вариантов EPYC 7002/7003/9004. Для устранения проблемы требуется обновление микрокода чипов. Уязвимость получила идентификатор CVE-2024-56161. Они признана достаточно опасной — 7.2 (High) по шкале CVSS. Отмечается, что Google впервые уведомила AMD об уязвимости 25 сентября 2024 года. При этом в связи с широкой распространённостью процессоров AMD и разветвлённой сетью их поставок Google сделала единовременное исключение из стандартной политики раскрытия информации об уязвимостях и отложила публичное уведомление до 3 февраля 2025-го. Кроме того, Google не стала раскрывать полные детали о «дыре», чтобы предотвратить возможные атаки. Все подробности и инструменты будут опубликованы 5 марта 2024 года.

02.02.2025 [00:56], Андрей Крупин

Каждая третья российская компания испытывает сложности с реализацией законодательных норм в сфере ИБДля каждой третьей компании в РФ полное выполнение норм кибербезопасности и требований регуляторов требует слишком больших финансовых и организационных ресурсов. Об этом свидетельствует исследование «Лаборатории Касперского», основанное на опросе ИТ- и ИБ-специалистов крупных российских предприятий и госкорпораций из разных секторов экономики, которые вовлечены в процесс выполнения нормативных требований в области информационной безопасности. Проведённые опросы профессиональной аудитории показали, что большинство компаний считают существующее регулирование в области ИБ оправданным (такой позиции придерживаются 81 % респондентов) и выполнимым (63 %). При этом более половины специалистов (68 %) полагают, что организации в их сфере бизнеса соблюдают не все требования ИБ-законодательства. Более «законопослушные» в этом вопросе отрасли — государственная и финансовая.

Рейтинг средств защиты информации для выполнения требований в области ИБ (источник изображения: «Лаборатория Касперского» / kaspersky.ru) Для выполнения требований ИБ-законодательства компании чаще всего используют средства антивирусной и криптографической защиты (81 % и 78 % соответственно), а также защиту почтовых серверов (70 %). Практически в половине предприятий (49 %) применяются системы анализа сетевого трафика (Network Traffic Analysis, NTA), в 44 % — задействованы межсетевые экраны. В наиболее зрелых в плане ИБ компаниях развёрнуты такие решения, как системы анализа и управления событиями безопасности (Security Information and Event Management, SIEM), используемые в каждой третьей организации, и решения для защиты АСУ ТП, необходимые промышленным предприятиям. Среди других мер, проводимых бизнесом и госсектором для выполнения требований регуляторов, распространены аудиты ИБ (67 %) и обучение персонала (63 %). Основные причины трудностей при выполнении правовых норм ИБ среди всех индустрий — недостаток квалификации у сотрудников (71 %) и бюджета (69 %). Чаще всего низкая квалификация специалистов оказывается серьёзным барьером именно для промышленных предприятий. В целом же почти в каждой второй компании (45 %) существуют трудности по обучению сотрудников и поддержанию их квалификации на должном уровне, а в 43% компаний — организационные и технические сложности при внедрении изменений, связанных с соблюдением законодательных норм в сфере информационной безопасности. Более подробно ознакомиться с исследованием «Лаборатории Касперского» можно по этой ссылке.

30.01.2025 [12:48], Сергей Карасёв

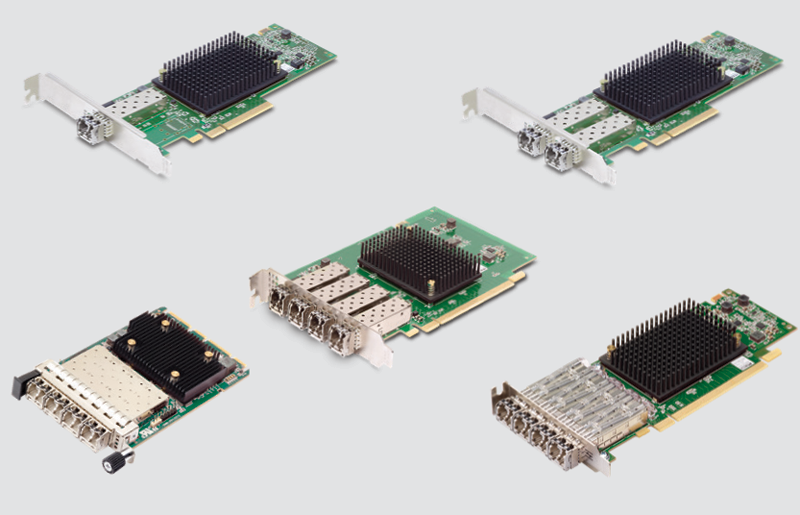

Broadcom представила HBA Emulex Secure с постквантовым шифрованиемКомпания Broadcom анонсировала устройства Emulex Secure Fibre Channel Host Bus Adapters (HBA) 32G/64G, предназначенные для защиты данных при их перемещении между серверами и системами хранения. Эти решения поддерживают алгоритмы постквантового шифрования и используют архитектуру нулевого доверия. Изделия выполнены в виде низкопрофильных карт расширения уменьшенной длины с интерфейсом PCIe 4.0. В комплект поставки входят стандартная и укороченная монтажные планки. Диапазон рабочих температур простирается от 0 до +55 °C. HBA-адаптеры Emulex Secure совместимы с существующей инфраструктурой Fibre Channel. Они соответствуют стандарту NIST 800-193, а также требованиям CNSA 2.0 (Commercial National Security Algorithm Suite 2.0), DORA (Digital Operational Resilience Act) и NIS2 (Network and Information Security 2). Функции криптографии полностью возложены на аппаратную составляющую, что обеспечивает эффективное шифрование без негативного влияния на производительность системы.

Источник изображения: Broadcom Методы постквантового шифрования основаны на математических задачах, которые, как считается, устойчивы к атакам с помощью квантовых компьютеров. Благодаря этому устройства Emulex Secure способны обеспечивать высокий уровень безопасности даже с учётом будущих квантовых методов взлома. Адаптеры Emulex Secure FC32G и FC64 доступны в конфигурациях с одним, двумя и четырьмя портами. Говорится о совместимости с широким спектром ОС и гипервизоров, включая Windows, Red Hat Enterprise Linux, SUSE Linux Enterprise Server, VMware vSphere, Oracle Linux, Citrix, Ubuntu, OpenEuler, Kylin, UniontechOS (UOS) и FusionOS.

28.01.2025 [23:48], Владимир Мироненко

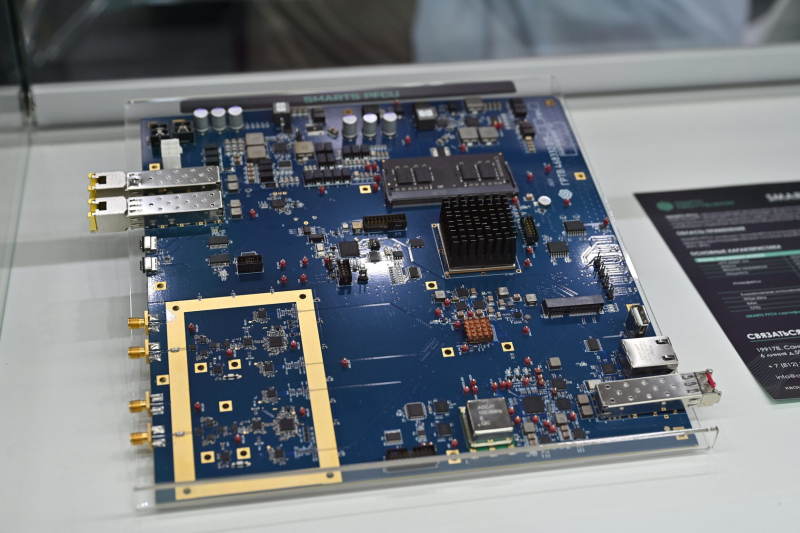

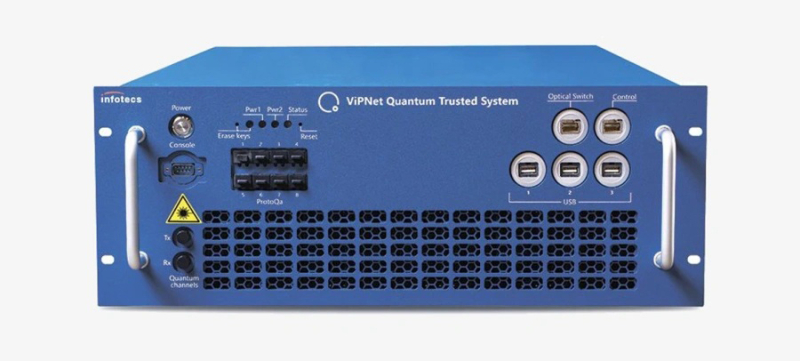

ФСБ сертифицировала оборудование для квантовых коммуникаций «ИнфоТеКС» и «СМАРТС-Кванттелеком» — теперь его можно использовать на спецобъектахВ конце 2024 года ФСБ сертифицировала новое оборудование для квантовых коммуникаций от компаний «ИнфоТеКС» и «СМАРТС-Кванттелеком», сообщил ресурс РБК со ссылкой на сайты компаний. До этого, в 2022 году ФСБ сертифицировала так называемый квантовый телефон ViPNet QSS, созданный «ИнфоТеКСом» и Центром компетенций НТИ на базе МГУ им. М.В. Ломоносова. Его испытания прошли в ОАО «РЖД» и «Газпроме». По словам представителя «ИнфоТеКСа», к концу 2024 года протяжённость магистральной линии квантовой связи «РЖД» достигала 7 тыс. км. «ИнфоТеКС» также реализовал проекты с «Газпромом» и «Ростелекомом». Кроме того, квантовые сети действуют в нескольких университетах. Как отметили в «РЖД», сертификация «откроет возможность для применения квантового оборудования на тех объектах, где требуется использование сертифицированных средств. В 2019 году правительство назначило «РЖД» ответственной за реализацию направления «Квантовые коммуникации». Существенным препятствием для коммерческого внедрения сервисов в железнодорожной компании назвали высокую стоимость такого оборудования. По словам источника РБК, стоимость квантового телефона осенью 2022 года составляла примерно 40 млн руб. «Ростелеком» с 2018 года реализовал более десяти пилотных проектов в области квантовых коммуникаций, в том числе построил квантовую сеть между ЦОД в Москве и Удомле. В компании отметили, что «гарантированно высокий уровень безопасности передачи критически важных данных необходим государственным и корпоративным клиентам, в частности финансовому сектору». Гендиректор «СМАРТС-Кванттелекома» заявил, что получение сертификата «означает возможность реального применения квантовых систем для защиты информации потенциальными потребителями». В «Росатоме» сообщили, что лидером в построении квантовых сетей в мире является Китай, а Россия — один из лидеров по совокупности таких параметров, как протяжённость квантовых сетей, уровень развития технологий, наличие сформированной экосистемы, централизованной программы поддержки исследований и разработок и др. Концепция регулирования отрасли квантовых коммуникаций была утверждена в России в 2023 году.

28.01.2025 [12:00], Сергей Карасёв

Т-банк первым отказался от корпоративного центра сертификации Microsoft в пользу российского решения

software

банк

импортозамещение

информационная безопасность

криптография

россия

сделано в россии

тинькофф

Т-банк, по сообщению газеты «Ведомости», первым из крупных российских банков отказался от использования технологического центра сертификации (Certification Authority, СА) корпорации Microsoft. Вместо него внедрено отечественное решение, разработанное российской компанией Safetech. О том, что в России рассматривается возможность импортозамещения центра сертификации Microsoft для банков, сообщалось в сентябре 2024 года. СА выдает сертификаты для Windows, которые служат для подтверждения подлинности ПО или веб-сайта. Без таких сертификатов работа банка может быть заблокирована, поскольку они используются как при общении с клиентами (мобильный банк, дистанционное банковское обслуживание, банкоматы и т. д.), так и при операциях внутри банка. Кроме того, CA применяется для безопасного соединения (HTTPS) на сайтах. Т-банк выбрал альтернативный продукт — SafeTech CA. На сайте разработчика говорится, что это решение способно не только полностью заменить Microsoft CA, но и значительно оптимизировать процессы выпуска и управления жизненным циклом сертификатов, сделав их более удобными и эффективными. Благодаря механизму импорта шаблонов и сертификатов из Microsoft CA возможно осуществление бесшовной миграции на российскую платформу. Реализована поддержка протоколов MS Enrollment и SCEP, благодаря чему выпускать сертификаты можно для самого разного сетевого оборудования и различных устройств под управлением Windows, Linux, macOS, iOS и пр. Упомянута возможность работы с сертификатами не только на базе зарубежных, но и российских ГОСТ-криптоалгоритмов. О стоимости проекта по переходу на платформу SafeTech CA в Т-банке умалчивают. При этом вице-президент и технический директор кредитной организации подчеркнул, что «замена зарубежных компонентов инфраструктуры на отечественные средства защиты информации является приоритетной для банка».

28.01.2025 [01:31], Владимир Мироненко

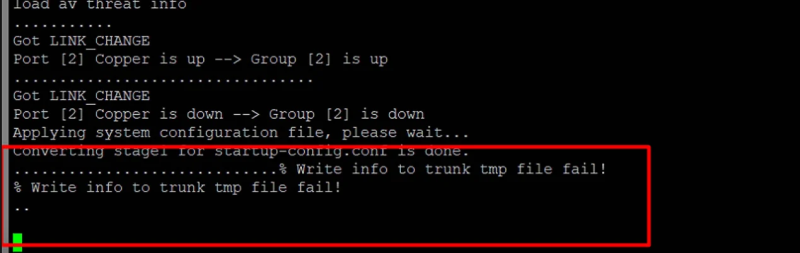

Брандмауэры Zyxel USG FLEX и ATP ушли в бесконечную перезагрузку после некорректного обновления сигнатурКак сообщает The Register, тайваньская компания Zyxel предупредила пользователей о том, что некорректное обновление сигнатур, проведённое в ночь с 25-го на 26-е января, вызвало критические ошибки в работе брандмауэров USG FLEX и ATP Series, включая уход устройства в бесконечный цикл перезагрузки. «Мы обнаружили проблему, влияющую на некоторые устройства, которая может вызывать циклы перезагрузки, сбои демона ZySH или проблемы с доступом ко входу, — сообщается в бюллетене Zyxel. — Системный светодиод также может мигать. Обращаем внимание — это не связано с CVE или проблемой безопасности». Zyxel утверждает, что проблема коснулась только брандмауэров USG FLEX и ATP Series (версии прошивки ZLD) с активными лицензиями безопасности. Устройства на платформе Nebula или серии USG FLEX H (uOS) не пострадали. «Проблема возникает из-за сбоя обновления Application Signature Update, а не обновления прошивки. Чтобы решить эту проблему, мы отключили сигнатуры на наших серверах, предотвратив дальнейшее воздействие на брандмауэры, которые не загрузили новые версии сигнатур», — сообщила Zyxel. Помимо ухода в цикл перезагрузки, некоторые пользователи после проведения обновления сталкиваются с такими проблемами, как невозможность ввода команд в консоли, необычно высокая загрузка CPU и поступление сообщений о том, что «демон ZySH занят», о формировании дампа памяти (core dump) и т.д. Zyxel сообщила, что вариантов исправления проблемы в удалённом режиме нет. Для этого надо иметь физический доступ к брандмауэру и подключиться к консольному порту. Zyxel подробно описала в отдельном руководстве шаги по восстановлению таким способом, включая создание резервной копии перед установкой новой прошивки. Компания предупредила, что тем, у кого системы работают в режиме Device-HA, следует напрямую обращаться в службу поддержки Zyxel за индивидуальной помощью.

22.01.2025 [23:43], Владимир Мироненко

VK Tech анонсировал изолированную облачную платформу Secure Cloud для госорганизаций и компаний с высокими требованиями к информационной безопасностиVK Tech анонсировал Secure Cloud, защищённое решение на базе VK Cloud, представляющее собой изолированную облачную платформу, предназначенную для создания, развития, поддержки и масштабирования государственных информационных систем (ГИС) и информационных систем персональных данных (ПДн). Платформа Secure Cloud предлагает готовую вычислительную инфраструктуру для органов государственной власти, государственных внебюджетных фондов, федеральных органов исполнительной власти и крупных компаний с высокими требованиями к обеспечению информационной безопасности. Secure Cloud получила аттестат соответствия №3740.00021.2024 от 16 декабря 2024 года по требованиям безопасности информации, предъявляемых к ГИС первого класса защищенности (К1) и ИСПДн второго уровня защищенности персональных данных (УЗ2), что подтверждает её соответствие требованиям нормативных документов ФСТЭК и ФСБ России в области защиты информации и готовность к размещению государственных информационных систем.

Источник изображения: VK Tech Secure Cloud разработана на кодовой базе облачной платформы VK Cloud, сертифицированной ФСТЭК России. Вся инфраструктура построена на российском оборудовании, что служит гарантией её импортонезависимости. В компании также сообщили о планах расширить функциональность платформы, добавив возможность размещения в облаке объектов критической информационной инфраструктуры (КИИ) и платформенных сервисов (PaaS) для работы с КИИ.

21.01.2025 [22:26], Владимир Мироненко

HPE проводит расследование в связи с заявлением хакеров о взломе её системHewlett Packard Enterprise (HPE) подтвердила ресурсу ITPro, что начала расследование по поводу возможного взлома своих систем после публикации хакером IntelBroker на прошлой неделе заявления на форуме по утечке данных. В своём заявлении хакер указал что вместе со своей командой успешно взломал сеть HPE и похитил информацию, выставив её на продажу в даркнете. IntelBroker сообщил, что украденные данные включают исходный код Zerto и iLO, сборки Docker, данные SAP Hybris, сертификаты (закрытые и открытые ключи), а также ключи доступа к нескольким сервисам HPE, включая API компании и платформы WePay, GitHub и GitLab. Также были похищены старые личные данные пользователей (PII), касающиеся поставок. По словам взломщиков, они пробыли в сетях HPE около двух дней. В качестве доказательства взлома IntelBroker загрузил скриншоты с именами, адресами электронной почты и паролями. HPE заявила, что хотя расследование продолжается, уже ясно, что данные клиентов не были утеряны. Компания работает в обычном режиме. «16 января HPE стало известно о заявлениях группы под названием IntelBroker о том, что она владеет информацией, принадлежащей HPE, — указал представитель компании в заявлении для ITPro. — HPE немедленно активировала протоколы киберреагирования, отключила соответствующие учётные записи и начала расследование для оценки обоснованности заявлений». «В настоящее время нет никаких операционных последствий для нашего бизнеса, и нет никаких доказательств того, что затронута информация клиентов», — подчеркнул представитель. IntelBroker приобрёл известность после взлома в марте 2023 года американского страхового управления округа Колумбия DC Health Link — организации, которая управляет планами медицинского страхования членов Палаты представителей США, в результате которого он опубликовал в Сети персональные данные 170 тыс. человек. Другие инциденты, связанные с IntelBroker, включают взломы Nokia, Europol, Home Depot и Acuity, а также предполагаемые взломы AMD, Госдепартамента США, Zscaler, Ford и General Electric Aviation, пишет BleepingComputer. В октябре прошлого года хакер также взломал системы Cisco, выложив 2,9 Тбайт информации в даркнет и отметив, что его группировка извлекла 4,5 Тбайт данных компании. Cisco признала инцидент, но подчеркнула, что её собственные системы не были взломаны, а злоумышленники получили доступ к общедоступной среде DevHub.

16.01.2025 [14:41], Андрей Крупин

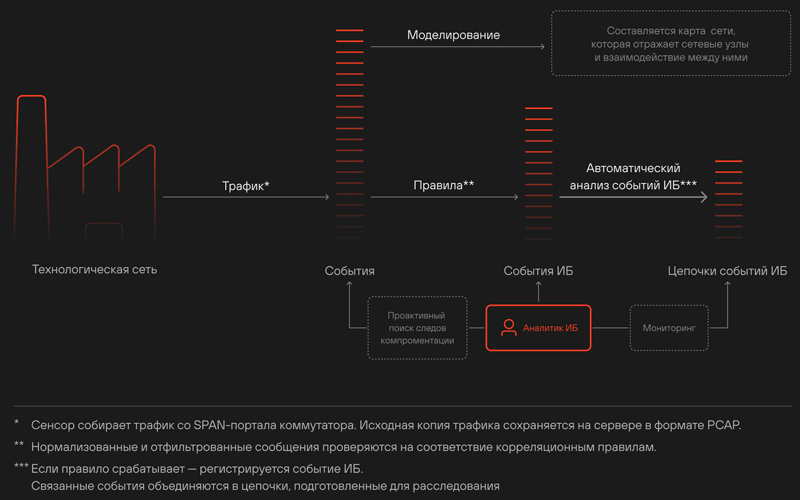

Positive Technologies выпустила новую версию системы мониторинга безопасности промышленных инфраструктурКомпания Positive Technologies сообщила о выпуске новой версии программного комплекса PT Industrial Security Incident Manager (PT ISIM), предназначенного для контроля безопасности и мониторинга технологических сетей, IIoT-систем промышленных предприятий и объектов инженерной инфраструктуры. PT ISIM обеспечивает инвентаризацию технологической инфраструктуры и контроль изменений, выявляет аномалии и события безопасности в сетевом трафике, обнаруживает эксплуатацию уязвимостей, вредоносного ПО и другие техники злоумышленников. Также решение в автоматическом режиме распознаёт опасные технологические команды и помогает ИБ-персоналу соблюдать требования регулирующих организаций.

Схема работы PT ISIM (источник изображения: Positive Technologies) Обновлённый PT ISIM получил компонент PT ISIM Endpoint, выявляющий аномалии, нелегитимные операции и подозрительную активность на рабочих станциях и серверах SCADA. Компонент учитывает особенности работы систем промышленной автоматизации и содержит правила выявления киберугроз, специфичных для таких сетей. Ещё одно важное изменение в PT ISIM — новая карта сетевых взаимодействий, которая позволяет специалистам по ИБ ориентироваться в крупных распределённых промышленных инфраструктурах с десятками тысяч узлов. Дополнительно были расширены функции модуля, который контролирует технологические процессы. Появился также обновлённый стартовый дашборд: на нём теперь отображаются последние инциденты, уведомления о появлении новых узлов, неавторизованных соединений и сведения об инвентаризации компонентов технологической сети.

13.01.2025 [20:44], Андрей Крупин

SafeTech объявила о создании ST Crypt — новой компании на российском ИБ-рынкеРоссийская группа компаний SafeTech объявила о создании нового юридического лица в составе группы — ST Crypt, которое будет специализироваться на разработке и внедрении безопасных решений с использованием сертифицированных средств криптографической защиты информации. Команда ST Crypt сфокусируется на создании и внедрении корпоративных сервисов для функционирования и защиты цифровых услуг на базе электронной подписи, реализации мобильного документооборота и построении инфраструктуры открытых ключей (Public Key Infrastructure, PKI).

Источник изображения: rawpixel.com / freepik.com Отечественный рынок информационной безопасности продолжает стабильно расти и по-прежнему остаётся одним из самых динамично развивающихся сегментов IT-отрасли. По предварительным оценкам TAdviser, в 2024 году объём российского рынка ИБ увеличился на 20-25 % и составил примерно 318-331 млрд рублей. Росту рынка во многом способствовали увеличение количества кибератак и бюджетов компаний на ИБ, ужесточение ответственности за утечки чувствительной информации, импортозамещение защитного ПО, регуляторные инициативы и реализуемые государством программы поддержки IT-отрасли. Ожидается, что в наступившем 2025 году динамика роста отечественной ИБ-отрасли будет на уровне 10 %. Серьёзное влияние на рынок окажут высокая ключевая ставка Центробанка и дополнительная налоговая нагрузка, которые вынудят организации сократить бюджеты на кибербезопасность. |

|